Cuprins

- I. ANALIZA CRIMINALITĂŢII INFORMATICE, 1

- ECONOMICO-FINANCIARĂ ŞI CIBERNETICĂ

- I.1. VALORI ATACATE 2

- I.2. TIPURI DE INFRACŢIUNI 2

- I.3. VULNERABILITĂŢI ŞI MIJLOACE UTILIZATE 3

- ÎN CAZUL INTRUZIUNILOR NEAUTORIZATE

- II. LEGISLAŢIA ROMÂNĂ ÎN PAS CU PRACTICA 6

- INTERNAŢIONALĂ

- III. LEGISLAŢIA ROMÂNEASCĂ - O LEGISLAŢIE 9

- MODERNĂ ŞI COERENTĂ

- III.1. ACTORII INSTITUŢIONALI DIN ROMÂNIA 9

- IMPLICAŢI ÎN PREVENIREA ŞI COMBATEREA

- CRIMINALITĂŢII INFORMATICE,

- ECONOMICO-FINANCIARĂ ŞI CIBERNETICĂ

- III.2. CUM COOPEREAZĂ ACESTE INSTITUŢII 9

- III.3. CONCLUZII CARE SE POT TRAGE 10

- DIN ANALIZA FUNCŢIONĂRII

- PORTALULUI EFRAUDA.RO

- III.4. TENDINŢE CE SE PREFIGUREAZĂ ÎN 10

- DOMENIUL COMBATERII CRIMINALITĂŢII

- INFORMATICE, ECONOMICO-FINANCIARĂ

- ŞI CIBERNETICĂ

- IV. AMENINŢĂRI REALE ÎN SPAŢIUL VIRTUAL 11

- IV.1. SERVICII DETURNATE 11

- DE LA ÎNŞELĂCIUNI, LA TERORISM INFORMATIC

- IV.2. DE LA MANIFESTĂRI IUDICE LA E-TERORISM 12

- IV.3. CONEXIUNI CU REŢELELE CRIMEI ORGANIZATE 13

- IV.4. MODUS OPERANDI 14

- IV.5. RĂZBOIUL INFORMATIC ÎN CIBERSPAŢIU 15

- IV.6. INTERNET-UL AMATORILOR 15

- IV.7. ORSON WELLS ÎN VARIANTA VIRTUALĂ 16

- IV.8. STANDARDELE INTERNAŢIONALE – UN POD 17

- PREA ÎNDEPĂRTAT

- V. VIRUŞI, VIERMI, TROIENI ŞI ALTE 18

- PERICOLE INFORMATICE

- VI. CRIMINALITATEA INFORMATICĂ, 23

- ECONOMICO-FINANCIARĂ ŞI CIBERNETICĂ

- NU CUNOAŞTE LIMITE GEOGRAFICE

- VII. CALCULATORUL ÎMBOGĂŢEŞTE 25

- ARSENALUL INFRACTORILOR

- VIII. PROTECŢIA INFORMAŢIILOR 29

- ÎN SISTEMELE ELECTRONICE

- III.1. SISTEME DE PROTECŢIE A 29

- INFORMAŢIILOR ÎN FORMAT ELECTRONIC

- VIII.2. MODELE DE SECURITATE 30

- VIII.3. CARTELE INTELIGENTE 31

- VIII.4. BREŞE DE SECURITATE ÎN SISTEMELE INFORMATICE 32

- VIII.5. APLICAŢIILE PENTRU SERVERE WEB - 33

- SURSĂ CONSTANTĂ DE PERICOLE

- IX. PROIECTE MINISTERIALE ÎN DOMENIUL IT&C 35

- IX.1. PORTALUL PENTRU INFORMAŢII ŞI SERVICII 38

- PRIVIND PROPRIETATEA INTELECTUALĂ

- IX.2. INSPECTORATUL GENERAL PENTRU 38

- COMUNICAŢII ŞI TEHNOLOGIA INFORMAŢIEI

- X. INFOSEC 40

- XI. TREI PRINCIPII PENTRU PROTECŢIA 49

- SISTEMELOR INFORMATICE

- XII. CONCLUZII 52

- XIII. GLOSAR 56

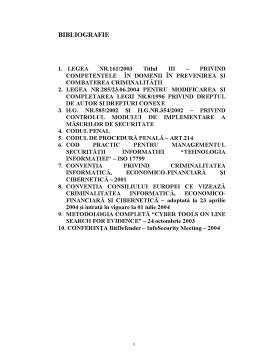

- BIBLIOGRAFIE

Extras din proiect

I. ANALIZA CRIMINALITĂŢII

INFORMATICE, ECONOMICO-

FINANCIARĂ ŞI CIBERNETICĂ

Nu există, până în prezent, o definiţie a criminalităţii informatice, economico-financiară şi cibernetică unanim acceptată. Unii specialişti au definit fenomenul drept “orice acţiune ilegală în care un calculator constituie instrumentul sau obiectul delictului” sau “orice infracţiune al cărei mijloc sau scop este influenţarea funcţiei calculatorului”. Conform altei definiţii, delictul informatic reprezintă ”orice incident legat de tehnica informatică, în care o victimă a suferit sau ar fi putut să sufere un prejudiciu şi din care autorul a obţinut sau ar fi putut obţine intenţionat un profit”.

Grupul de experţi ai Organizaţiei pentru Cooperare şi Dezvoltare Economică (OECD) a adoptat, în 1983, următoarea definiţie de lucru a faptelor penale de natură informatică: “orice comportament ilegal, contrar eticii sau neautorizat, ce priveşte un tratament automat al datelor şi/sau o transmitere de date”.

Nici una dintre aceste încercări de definire nu a reuşit să acopere întreg fenomenul infracţionalităţii informatice astfel încât să poată fi transpusă fără rezerve în practica legiferării şi investigării. Astfel, definiţia dată de OCDE include şi comportamente contrare eticii, deşi acestea pot să nu constituie o infracţiune, în ciuda caracterului lor blamabil. Există, totuşi, un punct de consens al specialiştilor, şi anume faptul că noţiunea de infracţiune informatică vizează fapte extrem de diverse, diferit incriminate în legislaţiile naţionale.

I.1. VALORI ATACATE

Criminalitatea informatică, economico-financiară şi cibernetică presupune realizarea cu ajutorul tehnologiei informaţiilor şi al echipamentelor specifice acesteia a unor infracţiuni tradiţionale prevăzute de Codul Penal. Deşi experţii nu au ajuns la o definiţie unanim acceptată, pe plan mondial s-au conturat patru direcţii principale de acţiune a criminalităţii informatice, economico-financiară şi cibernetică :

• criminalitatea informatic, economico-financiară şi cibernetică, accesul neautorizat şi sabotajul;

• activităţi care urmăresc distribuirea de viruşi, spionajul şi frauda realizată cu mijloace IT, distrugerea de date şi programe;

• încălcarea dreptului de proprietate intelectuală;

• activităţi care aduc atingere vieţii private: colectarea, stocarea, modificarea şi dezvăluirea datelor cu caracter personal;

• activităţi de difuzare a materialelor cu conţinut obscen şi/sau xenofob: materiale cu caracter pornografic (în special cele legate de minori), materiale cu caracter rasist şi care incită la violenţă;

Expansiunea criminalităţii informatice, economico-financiară şi cibernetică a fost favorizată de mai mulţi factori, între care dezvoltarea unor tehnologii din ce în ce mai sofisticate, lipsa unei pregătiri de specialitate a celor care trabuie să investigheze fraudele informatice sau inexistenţa unei legislaţii clare în domeniu.

I.2. TIPURI DE INFRACŢIUNI

Sistemele de calculatoare oferă noi oportunităţi de încălcare a legilor.

Cele mai comune metode de atac sunt încercările de obţinere a accesului pe sistemele existente în reţea, în scopuri ilicite, precum:

• Frauda – infracţiunile realizate cu ajutorul calculatorului au ca ţintă principală obţinerea de resurse financiare. Cărţile de credit, informaţiile financiare on-line, bazele de date ale firmelor de investiţii, de asigurări sau ale burselor reprezintă ţinte preferate în acest domeniu. Cea mai utilizată metodă este introducerea unui “cal troian” sau a unei “bombe logice”.

• Falsificarea, care constă în alterarea şi contrafacerea conţinutului unor documente cu ajutorul calculatorului.

• Sabotajul, realizat prin modificarea şi deteriorarea programelor şi a datelor.

• Reproducerea ilegală a programelor de calculator şi a bazelor de date.

• Spionarea – preluarea datelor de interes în scopul obţinerii de avantaje de orice natură. Atacurile de acest gen sunt cel mai greu de detectat deoarece nu se urmăreşte în nici un fel modificarea conţinutului sistemului accesat. Cel mai des întâlnit este spionajul industrial fiind cel care dictează succesul în afaceri, de aici şi dramatica ascensiune a ceea ce numim inteligenţă concurenţială.

• Pornografia, pedofilia on-line.

• Incitarea la comiterea de infracţiuni – desfăşurarea de acţiuni rasiale, denigrarea, defăimarea ş.a.

I.3. VULNERABILITĂŢI ŞI MIJLOACE UTILIZATE ÎN

CAZUL INTRUZIUNILOR NEAUTORIZATE

Vulnerabilitatea sistemelor informtice este cauzată de interacţiunea următorilor factori:

- utilizarea pe scară largă a unor sisteme de operare de acelaşi tip;

- necesitatea asigurării accesibilităţii sistemului;

- complexitatea sistemelor (sistemul reprezintă un ansamblu de “pachete” de diferite tipuri – proprii, separate, interactive sau de control şi poate avea erori de proiectare sau poate fi întreţinut de personal fără cunoştinţe multidisciplinare);

- modalităţile de interconectare ale calculatoarelor la diverse reţele informatice (existenţa posibilităţilor de interceptare a comunicaţiilor prin dispozitive de înregistrare şi ascultare, de analiză a radiaţiilor electromagnetice emise de echipamente, de modificare a rutei de comunicare, dezvoltarea tehnologiei Voice over IP etc.);

- modalităţile de stocare a datelor;

- factorul uman.

Preview document

Conținut arhivă zip

- Bibliografie.doc

- Cuprins.doc

- Lucrare de diploma.doc