Extras din proiect

Criptografia este stiinta scrierilor secrete. Ea sta la baza multor servicii si mecanisme de securitate folosite în internet, securizarea informatiei precum si cu autentificarea si restrictionarea accesului într-un sistem informatic folosind metode matematice pentru transformarea datelor în intentia de a ascunde continutul lor sau de a le proteja împotriva modificarii. În realizarea acestora se utilizeaza atât metode matematice (profitând, de exemplu, de dificultatea factorizarii numerelor foarte mari), cât si metode de criptare cuantica. Termenul criptografie este compus din cuvintele de origine greaca ºÁÅÀÄÌ kryptós (ascuns) si ³Á¬Æµ¹½ gráfein (a scrie).

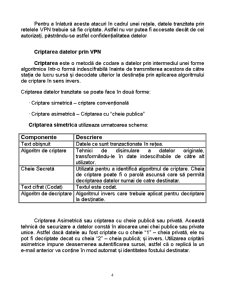

Criptarea este utilizata cu scopul de a pastra secretul unei anumite informatii. În cazul în care informatia criptat„ ajunge si la alte persoane, altele decât cele care trebuie sa o primeasca sau sa o pastreze, nu se poate obtine textul original decât daca este cunoscuta tehnica de criptare folosita si, eventual, o parola utilizata în procesul de criptare. Procedeul invers prin care un text criptat este transformat în textul original poarta numele de decriptare.

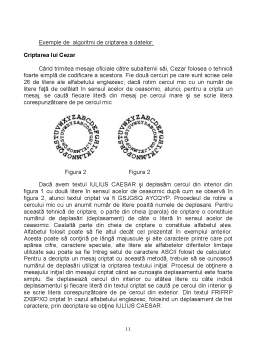

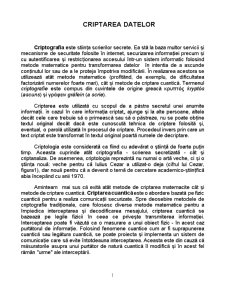

Criptologia este consideratÎ ca fiind cu adevÎrat o stiintÎ de foarte putin timp. Aceasta cuprinde atât criptografia - scrierea secretizatÎ - cât si criptanaliza. De asemenea, criptologia reprezintÎ nu numai o artÎ veche, ci si o stiinta nouÎ: veche pentru cÎ Iulius Cezar a utilizat-o deja (cifrul lui Cezar, figura1), dar nouÎ pentru cÎ a devenit o temÎ de cercetare academico-stiintficÎ abia începând cu anii 1970.

Aminteam mai sus ca exita atât metode de criptarea matemacite cât si metode de criptare cuantica. Criptarea cuantica este o abordare bazata pe fizic cuantica pentru a realiza comunicatii securizate. Spre deosebire metodele de criptografie traditionale, care folosesc diverse metode matematice pentru a împiedica interceptarea si decodificarea mesajului, criptarea cuantica se bazeaza pe legile fizicii în ceea ce priveste transmiterea informatiei. Interceptarea poate fi vazuta ca o masurare a unui obiect fizic - în acest caz purtatorul de informatie. Folosind fenomene cuantice cum ar fi suprapunerea cuantica sau legatura cuantica, se poate proiecta si implementa un sistem de comunicatie care sa evite întotdeauna interceptarea. Aceasta este din cauza ca masuratorile asupra unui purtator de natura cuantica îl modifica si în acest fel ramân "urme" ale interceptarii.

Criptarea datelor, poate fi puternica sau slaba. Puterea de criptare, este data de timpul si de resursele necesare decriptarii textului criptat, fara sa se stie cheia de criptare. Astfel, pentru a decripta niste date bine criptate, nu sunt de ajuns un miliard de calculatoare, care sa execute un miliard de instrutiuni pe secunda si sa aiba la dispozitie tot timpul de acum si pana peste un miliard de ani. Dar, nimeni nu spune ca acest mod de protejare a informatiilor este perfect. Posibilitatea "spargerii" codului, creste cu

Multa vreme, eforturile criptografilor au fost dirijate spre întarirea cifrurilor prin complicarea algoritmului, combinând substitutii si transpozitii asupra unor simboluri sau asupra unor blocuri (grupe de simboluri). Istoria moderna a criptografiei cunoaste numeroase inovatii în aceasta privinta. Doua sunt elementele ce au marcat însa cotitura semnificativa în dezvoltarea metodelor criptografice.

Primul este legat de dezvoltarea retelelor de calculatoare, al caror stimulent extraordinar s-a manifestat atât prin presiunea exercitata de tot mai multi utilizatori (a caror dorinta obiectiva este pastrarea secretului si a sigurantei asupra posei electronice private, a transferului electronic de fonduri si a altor aplicatii) cât si prin potentarea gamei de instrumente folosite efectiv în executia algoritmilor de cifrare. Utilizarea calculatoarelor electronice a permis folosirea unor chei de dimensiuni mai mari, sporindu-se atfel rezistenta la atacuri criptoanalitice. Când cheia secreta are o dimeniune convenabila si este suficient de frecvent schimbata, devine practic imposibila spargerea cifrului, chiar daca se cunoaste algoritmul de cifrare. Pe aceasta idee se bazeaza si standardul american de cifrare a datelor - DES (Data Encryption Standard) larg utilizat de guvernul SUA si de diverse companii internationale. Propus într-o forma initiala de IBM în 1975, DES a rezistat evaluarii facute de "spargatorii de cifruri" de la U.S. National Security Agency (NSA), care au recomandat doar reproiectarea anumitor componente (casete de substitutie). DES a fost adoptat ca standard federal în 1977 si a fost folosit intens datorita performantelor de viteza atinse la cifrare (peste 100 de milioane de biti/secunda). Din pacate, nu se stie cu certitudine daca cei de la NSA sau de la vreo alta organizatie au reusit sau nu sa sparga DES. Experienta a aratat însa ca orice schema criptografica are o viata limitata si ca avansul tehnologic reduce, mai devreme sau mai târziu, securitatea furnizata de ea.

Preview document

Conținut arhivă zip

- Criptarea Datelor.doc