Cuprins

- I. INTRODUCERE

- Evoluţia istorică a criăptografiei 9

- Criptografia în antichitate 9

- Criptografia în evul mediu 10

- Criptografia în epoca modernă 12

- Dispozitive clasice de cifrare 13

- II. SISTEME CRIPTOGRAFICE

- Standarde criptografice 16

- Criptarea cu cheie secretă 23

- Codul Vernam sau One Time Pad 24

- Criptarea cu cheie publică 27

- Conceptul de semnătură digitală 30

- Cifruri de substituţie 32

- Sisteme de criptare monoalfabetice 32

- Sistemul de criptare Cezar 32

- Sistemul de criptare afin 33

- Sistemul de criptare Polybios 34

- Criptanaliza sistemelor de criptare monoalfabetice 35

- Sisteme de criptare polialfabetice 37

- Sistemul de criptare homofonic 38

- Sistemul de criptare Playfair 38

- Sistemul de criptare Vignere 40

- III. INTEGRAREA SERVICIILOR DE SECURITATE ÎN ARHITECTURA REŢELELOR

- Integrarea criptografiei în arhitecrura OSI 47

- Securitatea reţelelor locale şi calculatoarelor personale 50

- Clasificarea atacurilor asupra reţelelor 54

- Securitate calculatoarelor şi a reţelelor locale 54

- Securitatea fizică 55

- Niveluri logice de securitate 55

- Securitatea prin parola şi cifrare 57

- Sisteme cu parole 57

- Cifrarea cutonomă şi trensparentă 58

- Securitatea la nivel IP 61

- Secutitarea la nivel transport 69

- Protocolul SSL (Secure Sockets Layer) 69

- Protocolul SSH (Secure Shell) 72

- Securitatea la nivelul aplicaţiei 72

- Prezentarea generală a standardului AES 73

Extras din proiect

I. INTRODUCERE

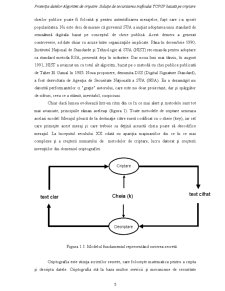

Istoria criptografiei a început cu mulţi ani în urmă, ea datează de acum circa patru mii de ani. Înca din cele mai vechi timpuri oamenii au încercat în diferite feluri să „ascundă” date importante, criptând sau codificând aceste informaţiile. Înaintea erei moderne criptografia era utilizată pe scară destul de restransă. Cifrarea (codificarea) este o metodă secretă de scriere care transformă un text, numit şi text clar, în text cifrat acest procedeu se numeste criptare (codificare). Procesul invers de transformare a unui text cifrat în text clar se numeşte decriptare (decodificare).

Scenariul cel mai des întâlnit în criptografie, de altfel şi în viaţa reală presupune că există două persoane sau entităţi care doresc să comunice dar se află la capetele unui canal de comunicaţie (mediu de comunicaţie) nesigur. Şi anume o persoană poate intercepta şi ulterior avea acces la informaţii care nu îi sunt destinate. În acestă situaţie părţile care doresc să comunice (pentru a fi în concordanţă cu toate materialele din domeniu) se numesc Alice (expeditorul mesajelor) şi Bob (destinatarul), iar cea de-a treia persoana (entitate) o vom numi Oscar şi singurul lui scop este de a afla secretele celor doi, Alice şi Bob. Pentru a transmite informaţii Alice are mai întâi nevoie de un canal de comunicaţie. Acesta poate fi o reţea informatică, o reţea telefonică sau pur şi simplu clasicul sistem poştal. Caracteristica principală care reuneşte toate aceste canale de comunicaţie este faptul ca ele nu sunt sigure, informaţia poate fi interceptată sau şi mai rău poate fi modificată în timp ce parcurge drumul de la Alice la Bob. Unul din obiectivele criptografiei este de a produce mijloace prin care să se prevină astfel de atacuri.

Obiectivul fundamental al criptografiei este de a pune la dispoziţia entităţilor precum Alice şi Bob posibilitatea de a comunica confidenţial folosind metode criptografice.

Pe lângă toate acestea criptografia modernă trebuie să prezinte soluţii pentru încă trei probleme de importanţă cel puţin egală cu păstrarea secretului asupra informaţiilor transmise:

1. Autentificarea: destinatarul unui mesaj trebuie să dispună de modalităţi de a verifica

identitatea expeditorului şi originalitatea mesajului. Să presupunem ca Bob primeşte un mesaj, el trebuie să se convingă de faptul că mesajul primit vine într-adevăr de la Alice.

2. Integritatea datelor: destinatarul trebuie să dispună de modalităţi de verificare a integrităţii mesajului primit. După ce a verificat că mesajul primit este de la Alice, Bob vrea să se asigure că mesajul este complet şi nu au fost erori de transmisie sau modificări voite din partea unui atacator, Oscar.

3. Non-repudierea: după transmisia mesajului, trebuie ca expeditorul să nu poată nega faptul că mesajul a fost într-adevăr trimis de el sau destinatarul să nu poată nega faptul că a citit într-adevăr mesajul. Alice nu poate nega faptul că a trimis mesajul după primirea mesajului de către Bob, iar acesta nu poate nega faptul că a citit mesajul din moment ce a trimis un răspuns.

Criptografia1, sau ştiinţa codificării informaţiei în vederea împiedicării acesului neautorizat are o lunga istorie, confidenţialitatea comunicării fiind o cerinţă a tuturor timpurilor. Criptologia este consideratǎ ca fiind cu adevǎrat o ştiinţǎ de foarte puţin timp. Aceasta cuprinde atât criptografia - scrierea secretizatǎ - cât şi criptanaliza. De asemenea, criptologia reprezintǎ nu numai o artǎ veche, ci şi o ştiinţa nouǎ, dacă ar fi să alegem un singur exemplu al criptografiei „clasice” acesta ar fi Cifrul lui Cezar, şi aceasta nu datorită celebrităţii marelui împarat roman, ci pentru că principiul sau de bază s-a menţinut nealterat aproape două milenii. Acest principiu deja nu mai reprezintă o metodă sigură, deoarece este simplu chiar i pentru un modest criptanalist, reuşind destul de uşor şi de repede să descopere atât algoritmul2 (fiind vorba despre o substituţie circulară) cât şi de cheia3 (numarul de poziţii de decalare). Principiul este următorul: cifrarea (codificarea) este bazată pe o substituţie a fiecarui simbol (caracter) al mesajului cu un altul, aflat în alfabet la trei poziţii dupa el. În felul acesta celebrele cuvinte VENI VEDI VICI transmise de Cezar lui Matius, dupa victoria de la Zela asupra lui Farnace (anul 47 î.Hr.), ar putea fi codificate astfel YHQL YLGL YLFL. Pentru a putea descifra (decodifica) deci mesajul, procesul de cifrare se inversează, fiecare literă fiind înlocuită cu una aflată la trei poziţii înaintea sa în altfabet. După cum aminteam puţin mai sus acestă metodă este conoscută, această slăbiciune făcând ca odată descoperite aceste elemente, se poate deduce uşor şi perechea algoritm-cheie folosită la cifrare, cifrarea fiind simetrică. Ca urmare un intrus

1 Criptografie este compus din cuvintele de origine greacă κρυπτός kryptós (ascuns) şi γράφειν gráfein (a scrie).

2 O succesiune de paşi finită, cu punct unic de intrare şi de ieşire, care conduce într-un timp finit la rezolvarea unei clase de probleme.

3 Specifică transformarea particulară a unui text în criptotext, sau invers în cazul decriptării. 3

poate nu numai să violeze confidenţialitatea unor mesaj dar să şi introducă în comunicaţie mesaje false. Multă vreme eforturile criptografilor au fost dirijate spre întărirea cifrurilor prin complicarea algoritmului, combinând substituţii şi transpoziţii asupra unor simboluri sau asupra unor blocuri (grupe de simboluri).

Preview document

Conținut arhivă zip

- Protectia Datelor - Algoritmi de Criptre - Solutie de Securizarea Traficului Tcp-Ip Bazata pe Criptare.pdf